一、什么叫SQL注入

SQL(Structured Query Language),即结构型数据库语言,用以实际操作关系型数据库智能管理系统。现阶段,大部分Web计算机语言带来了实际操作SQL的插口,以便于与数据库开展互动。可是在研发Web应用的过程当中,因为忽略了编码的健硕安全度,攻击者能够结构巧妙地SQL句子进而掌握到比较敏感数据,因而造成了SQL这类攻击方法流行的。

二、SQL注入的基本原理

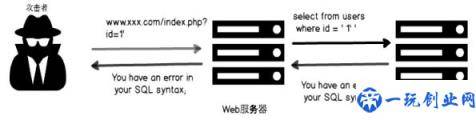

在B/S模式下,用户可根据Get或Post等形式,对网络服务器传出HTTP请求。在服务端,对数据库执行查询实际操作,将查询最后回到电脑浏览器端。网络黑客运用以上全过程,将用心结构请求放进传到的自变量主要参数中,让服务端实行恶意程序,以达到了载入数据库文件比较敏感信息效果,甚至将数据库删掉。这一攻击全过程便是SQL注入,它基本原理如下图所示。

从浏览流程上看来,攻击者与一般的消费者都是没有随意差别的,全是将数据发送至服务器端,服务器端解决数据并返回结果。可是攻击者对键入数据展开了精心的解决,在开展SQL句子操控的情况下,实际效果便会和普通步骤完全不一样,以达到获得全站数据效果。

三、开启SQL注入的形式

攻击者一般可以用以下这些方法来开启SQL注入系统漏洞:

(1)客户的键入。一般应用HTTP的GET或POST要求传送客户数据,根据改动POST包里的数据或是GET要求中URL变量值来达到恶意程序注入。

(2)根据HTTP请求头。服务端可能储存客户的IP及User-Agent等信息,这时,攻击者还可以在X-Forwarded-For 或UA等要求头字段中结构句子开展SQL注入。

(3)二阶注入。攻击者在HTTP请求中递交故意键入,服务器端将故意键入储存在数据库文件,攻击者随后递交第二次HTTP请求。为解决第二次要求,服务器端必须搜索数据库,触动了以前储存的故意键入,并把结论回到给攻击者。攻击者必须通过2次单独要求才能够完成SOL注入的效果,这类攻击方法因而而出名二阶注入。

四、SQL注入的特征

SQL注入主要有以下特性:

(1)变异多。当网页页面能够回到不正确的信息时,可以用根据不正确(Error-based)的注入方式。假如服务器端对返回不正确开展过虑,可以用根据布尔运算(Bool-based)或根据时长(Time-based)的注入方式。此外,娴熟的攻击者会适时调整攻击主要参数,以绕开特殊字段名的检查,使传统特征匹配方式检验不上注入。

(2)攻击简易。现阶段在网上时兴各种各样研发的SQL注入专用工具,促使启动攻击准入门槛大幅度降低。即便是没什么工作经验的“脚本制作臭小子”,利用这种专用工具还可以对于目标网站进行攻击。

(3)危害极大。攻击者一旦成功,轻者获得全部的网站比较敏感数据,严重载入木马病毒,操纵全部网络服务器,杀伤力巨大。近些年OWASP发布的Web应用十大网络安全问题排行榜中,SOL注入位列第一4。尽管其工作原理及使用方法不复杂,而对总体目标网址所造成的杀伤力极大。

五、SQL注入的危害性

(1)攻击者未授权能够浏览数据库文件的数据,窃取客户的个人隐私与个人信息,导致客户的信息泄漏。

(2)能够对数据库的数据开展提升删除实际操作,比如擅自加上删除管理员账号。

(3)假如网站导航存有载入管理权限,能够载入网页病毒。攻击者从而能够对网页页面开展伪造,公布一些违反规定信息等。

(4)通过漏洞利用等流程,网络服务器最大权限被攻击者获得。攻击者能够远程操作网络服务器,组装侧门,得到改动或操纵电脑操作系统。

六、SQL注入的网站漏洞扫描

SQL注入系统漏洞的检查分成手动式和检测自动识别。手动式检验是安全性测试工程师对某一特殊区间URL开展手工制作注入检测;自动识别是运用网络爬虫爬取网站的所有连接,对每一个连接全自动开展注入检测。在各类运用中,手动式检验工作量是非常大的,一般采用自动识别的形式。

七、SQL注入的防守技术手段

防御力SQL注入的核心内容是对消费者输入数据进行全面的检查,同时对数据库

的应用选用最少权限分配标准。现阶段SQL注入的防守方式有以下几点:

(1)根据攻击特点的配对过虑。是目前应用较为广泛方法,系统将将攻击特点制成数据库,一旦获取到这种攻击特点便会评定检测出SQL注入。这种方法能够有效的过虑绝大多数SQL注入攻击,不过大大增加了的程序复杂性,与此同时可能会影响到业务流程正常的查看。

(2)对消费者键入开展转译。比如,比较常见的SQL注入句子中都带有“‘’”,根据转译将“‘’”转译为“/”,SQL注入句子便会无法达到攻击者预想的实行实际效果,以此来实现对SQL注入开展防御力。

(3)数据种类进行全面的界定,数据长短进行全面的要求。例如查看数据库某条纪录的cd,界定为整形,假如客户传出的数据不符合条件,会对数据开展过虑。数据长短也必须做严格控制,能够防止比较长的SQL注入句子。

(4)严格控制网页访问数据库的管理权限。

(5)近年来,伴随着机器学习算法与人工智能的火爆,基于机器学习的检查SQL注入方式变成了一个新的研究内容。首先把样版SQL句子转换成矩阵的特征值结合,应用设备学习方法进行练习,将会得到的实体模型交付使用,运用锻炼的实体模型检验传到的数据是否包含故意SQL注入。

(6)别的防御措施。比如,防止网址表明SQL实行出差错信息,避免攻击者应用根据不正确的形式进行注入;每一个数据层编号统一,避免过虑实体模型被绕开等。

Web应用程序流程存有SQL注入,大多是因为在程序编程的过程当中,开发者违反了“编码与数据分离出来”标准。一方面,攻击者可以随意变更键入数据;另一方面,攻击者还可以在数据里结构编码,让服务端把数据分析成执行命令。因此,只需遵照“编码与数据分离出来”标准,对用户端传到的数据进行全面的查验,从技术角度来看,能够实现彻底防御力SQL注入攻击。

到这里这篇文章有关SQL注入及伤害、防御力方式的处理方式的帖子就分享到这了,大量有关SQL注入具体内容请搜索之前的文章内容或继续浏览下边的类似文章,愿大家之后多多支持!

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 举报,一经查实,本站将立刻删除。