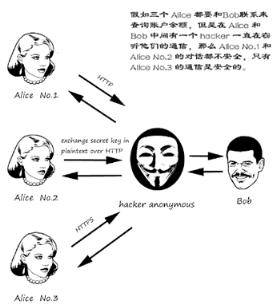

今日收到个工作,要我科谱 HTTPS 。讲 HTTP 我还“方”,要想浅显易懂的讲完 HTTPS, 我有点儿“圆”。在讲什么叫 HTTPS 以前,大家先看来个漫画作品。

△ 图片来自阮一峰的互联网日志

漫画作品中实际上便是 HTTPS 的握手全过程,可是我坚信大段的英语你看见也不太顺畅,下边就我来简易解读一下吧。

HTTPS 是在 HTTP 的基本上提升了 SSL 或 TLS 安全协议书,这种协议书有诸多的套件,这种套件则是由加密技术和hash算法构成,而这种优化算法最终则涉及到到了数学课。

数学就是我念书阶段最头疼的课程,你是否还记得上数学教学时,我传小纸条给坐到我后边的班花……咦,仿佛有点儿方向跑偏了,拉上来,坐好啦,逐渐咱们的 HTTPS 之行。

HTTPS 是啥

HTTPS 是为了更好地安全可靠的应用 HTTP ,简称进行:Hyper Text Transfer Protocol over Secure Socket Layer 。从英语释意可以看得出,HTTPS 便是 HTTP SSL 或是 HTTP TLS 。

“我读书少,你可以别骗我,上面的英文简称并不是 HTTP over SSL 吗?”呃…是如此的,HTTPS 最开始应用的加密方式确实是 SSL,SSL 近期的三个版本号是:SSL 1.0 、SSL 2.0 、SSL 3.0 ,但是伴随着加密技术的快速发展和我们对传送安全系数标准的提升。

到目前为止已经后浪推前浪先后发布了 TLS 的四个版本号,分别是:TLS 1.0 、TLS 1.1 、TLS 1.2 及其不久前刚发布的 TLS 1.3 。事实上,业界也有的人把 TLS 1.0 叫做 SSL 3.1 ,实际上,TLS 是在 SSL 的基本上发展壮大下去的更可靠的加密方式。

为什么要应用 HTTPS

这个问题要从为什么慢慢的抛下 HTTP 谈起。

HTTP 从 1991 年的 HTTP/0.9 一直进步到 1999 年的 HTTP/1.1 ,尽管作用持续提升,特性也不断提升,可是伴随着移动互联网和计算机设备的快速普及化,造成信息内容爆发,诸多的网友们对数据传输的效率和稳定性拥有更加高的规定。

2012 年,Google发布了 SPDY 计划方案,提升了 HTTP/1.x 的要求延迟时间和安全系数问题,进一步普及化了 HTTPS,截止到 2015 年,HTTP/2 已经变成规范,也是进一步促进了各大网站 HTTPS 的过程。

各大网站 HTTPS 是必然趋势,那麼为什么抛下 HTTP 呢?最重要的因素便是安全隐患,由于 HTTP 是密文传输数据的,这针对现阶段从小孩就逐渐玩智能机,学习培训 python 程序编写的新一代而言,抓个包可能是轻轻松松,更别说享受着互联网数年的“网络黑客”了。是时候慢跑进到 HTTPS 数据加密时期的了。

HTTPS 为什么安全性

上文已经有提及,HTTPS 便是 HTTP SSL or TLS ,除开 HTTPS 传送规范严苛和标准外,主要是 SSL 或是 TLS 对传输数据的消息有一整套的加解密crc8计划方案。这套方案主要是从接下来三个层面保证传输数据的安全性。

1. 身份验证

传送以前最先根据数字证书来核对真实身份,各种 CA 生产商干的就是这个事儿。这儿涉及一个专有名词:数字证书。数字证书分成公钥和私钥,CA 厂商会用自身的公钥来给资格证书申请人审签一套包括公钥和公开密钥的用户资格证书,顾客的公开密钥资格证书谁都能够获得,里边涵盖了顾客网站和证件的基本信息,用于保证来访者浏览的就是他要想浏览的网站。

这一资格证书不能仿冒吗?回答是确实不能。

缘故一:系统软件早就内嵌了各种 CA 生产商的公开密钥来校检资格证书是不是相匹配的站名的资格证书,要不是,便会得出资格证书不配对的提醒,除非是你给他人的机器设备强制嵌入假的 CA 公开密钥。

缘故二:这一资格证书是 CA 生产商根据hach并数据加密获得的,基本上没法反向破译并仿冒一个新的,除非是就是你黑进 CA 获得了 CA 的公钥,那这个 CA 也基本上可以破产倒闭了。

2. 数据信息信息保密

数据信息信息保密包含会话密匙传送情况下的信息保密和统计数据的数据加密传递。

会话密匙:以 TLS 1.2 应用的套件之一 DHE-RSA-AES256-SHA256 为例子:该套件是以 DHE 、RSA 做为密匙互换优化算法,这二种密匙互换优化算法基本都是采用的非对称加密,数学原理各自取决于测算离散变量对数的困难和大数溶解的难度系数。

也就是在创建 HTTPS 连接的历程中,一开始是有一些密文发生的,但是要想依据这种给定的密文推算出来“会话密匙”却十分艰难。

会话数据加密:手机客户端和和服务器端商议并取得成功获得到会话密匙后就開始用会话密匙开展对称加密对话,上边的套件我们可以见到应用的是 AES256 加密技术。

那麼为什么“会话密匙”的互换应用非对称加密,宣布会话数据信息的传送应用对称加密?由于非对称加密尽管安全系数非常高,可是它的效果非常低,速率较慢,因此大家一般只应用他们来互换一下会话密匙,后边的会话数据加密则应用速率更快,高效率更好的对称加密。

3. 数据信息详细

身份验证取得成功后,到了数据信息数据加密的环节,全部信息都以密文(HTTP)收取和发送,只不过是收取和发送的是数据加密后的密文。此刻也碰到了一个问题,尽管中介人难以破译数据加密后的数据信息,可是假如他对数据资料做好了伪造,那应该怎么办?

这时数据加密套件认证数据信息一致性的hash算法就找到用处了,hash算法有多种多样,例如 MD5 ,SHA1 或是 SHA2 等,上边例举的数据加密套件应用的是 SHA2 中的 SHA256 来对数据资料开展hach测算。那样就促使一切的数据信息变更都是会造成通讯彼此在校检时发现问题,从而传出报警并采取有效的对策。

以上关键从应用 HTTPS 的重要性及 HTTPS 能安全性传送的基本原理实现了简易的论述,HTTPS 的完成不仅是信息技术的集中化运用,最底层还牵涉到了很多的计算方法及其密码算法的很多专业知识,我也不能一下子简述详细(破涕为笑)。

此外,无论是 PFS,或者英特网机构已经实行的 HSTS 安全性传输协议,她们的具体目标便是防止重放攻击,使数据在传送流程中更安全性,更迅速。

创作者呢称:又拍云

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 举报,一经查实,本站将立刻删除。